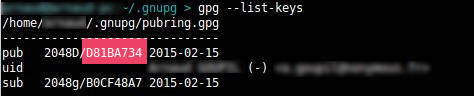

Achat d'un PC reconditionné chez Kiatoo.com : bilan mitigé

Rédigé par nonymous - - aucun commentaire

Dans un souci d'achat "responsable", je tiens absolument à ne pas acheter neuf.

Je tombe sur cet article de Toolinux.com et après un certain nombre de recherches, mon choix s'arrête sur l'offre Kiatoo.com.

Mes critères :

- un core i7

- 15"

- 32Go de RAM

- port RJ45

- clavier rétroéclairé

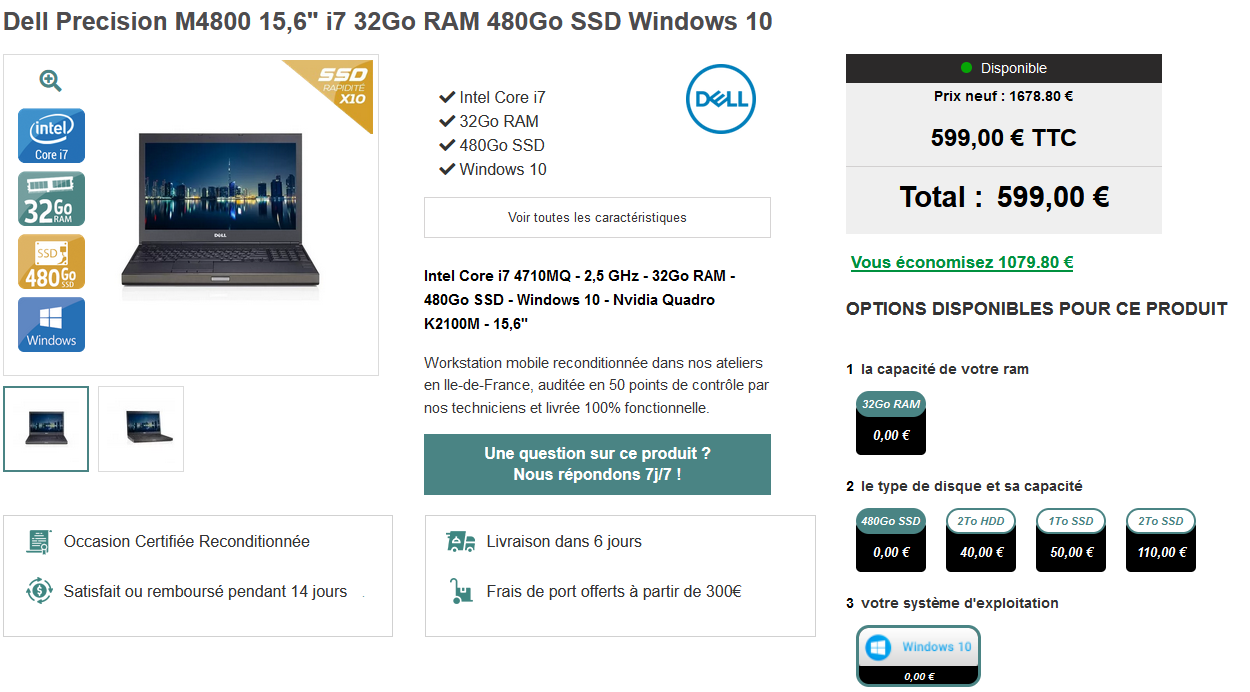

Un Dell Precision M4800, 32Go, core i7, 15", SSD 480Go, Windows 10, une carte vidéo sérieuse. Super.

Je choisis même l'option "Très bon état" à 30€ de plus.

Je contacte Kiatoo par e-mail pour m'assurer que le clavier est rétroéclairé car ce n'est pas clairement précisé.

Réponse positive de Kiatoo "Tous nos M4800 sont équipés de claviers rétroéclairés".

Très bien, je passe la commande, 629€ FDP compris, c'est je crois une très bonne affaire pour du Dell, garanti 1an.

Réception et déballage

J'attends la livraison, que DPD foire lamentablement, ce qui me rajoute 5 jours de délai supplémentaire avec le pont du 15 août, mais ce sont les aléas des livraisons, passons.Commande passée le 08/08/2022, livraison le 17/08/2022.

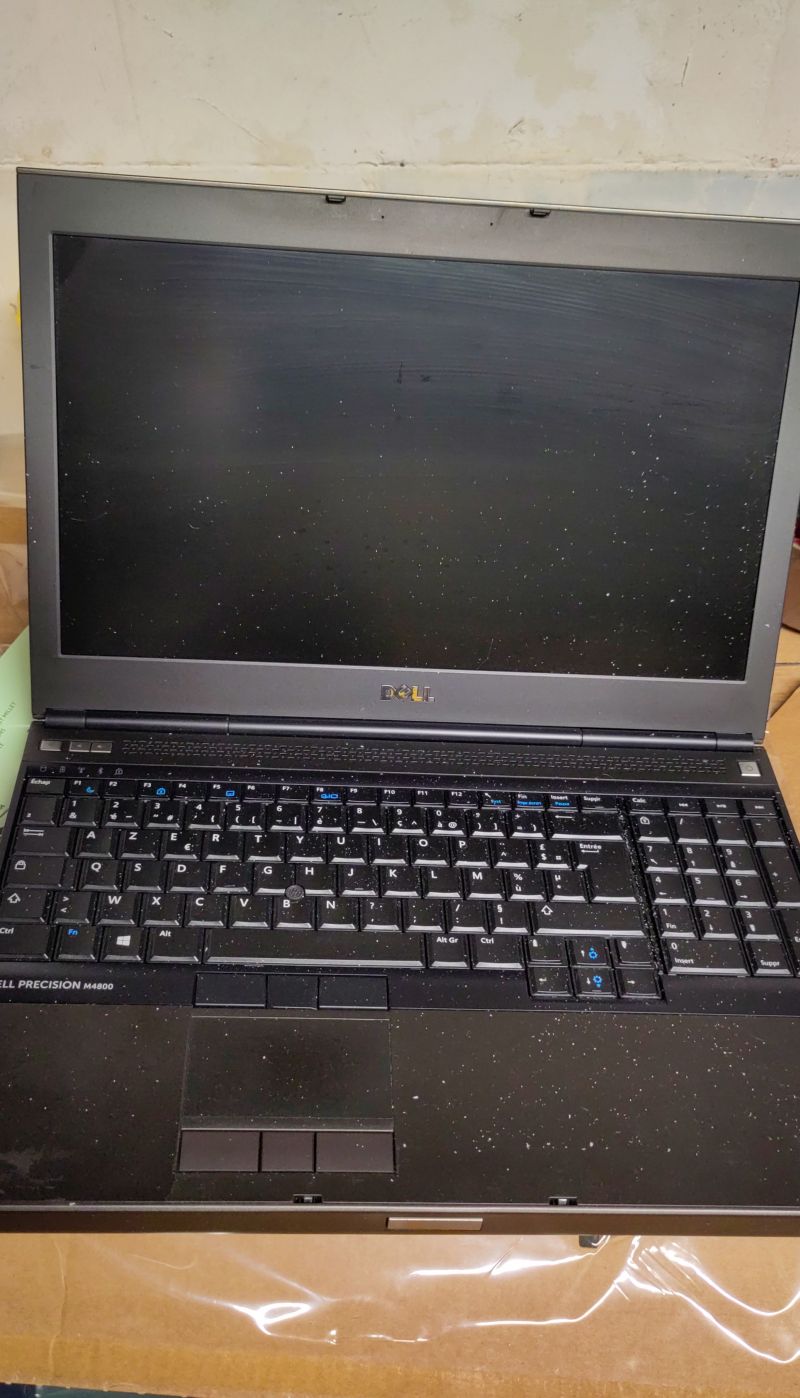

Réception de la machine, qui rappelons-le est en "Très bon état". L'aspect général me rassure, la carrosserie, le capot, ça ne sent pas le neuf mais c'est tout à fait convenable. J'ouvre l'écran, et là, grosse déception, le PC est vraiment crade :

La zone du trackpad poisse un peu, bref franchement c'est pas terrible.

C'est livré avec un transformateur qui n'est pas de marque Dell.

Ainsi, qu'une housse de transport Thinkpad, un peu dégueu aussi, mais je ne l'attendais même pas.

Je démarre la machine, OK ça démarre impeccable, c'est rapide, nickel.

La machine est sous Windows 10 Pro, se connecte automatiquement sous un compte nommé "User", sans mot de passe.

Aucun bloatware, le gestionnaire de périphériques n'indique aucun driver en échec, la config me semble vraiment propre. Bon point.

Clavier rétroéclairé

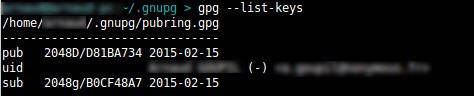

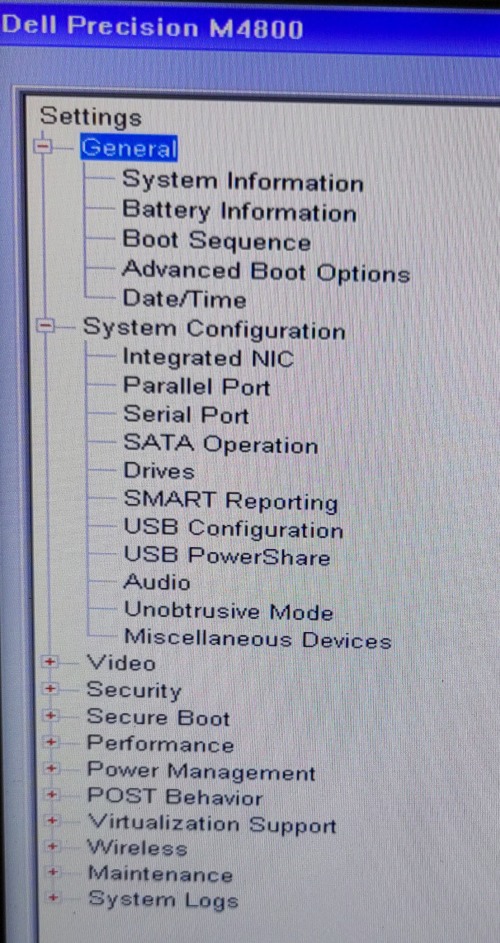

Le clavier ne s'éclaire pas, et je ne vois pas de raccourci sur le clavier permettant le réglage de luminosité... hmm ça sent le couac.Je plonge dans le Setup, et en comparant avec la notice Dell, je comprends que mon modèle n'a pas de clavier rétroéclairé :

:

Grr... ça commence à m'énerver.

S.A.V.

Un peu peiné par l'aspect esthétique et l'absence de rétroéclairage, je contacte le SAV, qui, "soit dit en passant" ©, répond vite et correctement :"Bonjour,

Nous vous remercions d'avoir passé votre commande chez Kiatoo.

Nous sommes navrés du désagrément lié à la livraison de votre appareil.

Nous vous proposons le retour de votre appareil pour un échange avec un appareil doté d'un clavier rétroéclairé et en très bon état esthétique si celui-ci est disponible au sein de notre entrepôt.

Nous vous tiendrons informé dès la réception de votre appareil au sein de notre entrepôt."

Réponse tout à fait convenable, mais le passage "si celui-ci est disponible au sein de notre entrepôt" me chagrine : que se passe-t-il si ce n'est pas le cas ?

Je leur pose la question, mais là je n'ai pas de réponse.

Parallèlement, je reçois aussitôt un bon de retour Colissimo et le formulaire de retour à remplir.

Choix de la raison

Pendant ce temps, je rumine, et je me dis que j'ai 2 possibilités :- Me passer du rétroéclairage et tenter de nettoyer la machine : solution de tranquillité avec un soupçon de regret

- Me lancer dans la démarche de retour, remballer la machine, se rendre à la Poste, attendre la réception du PC chez Kiatoo, prier pour qu'ils aient en stock un modèle identique en meilleur état + rétroéclairage, attendre l'expédition, le transport, etc : solution à la con source d'énervement et de stress

Je tente de nettoyer la zone poisseuse sous le clavier, et j'arrive tant bien que mal à la récupérer à peu près, disons que ça devient acceptable, même si visuellement ça reste dégueu.

Après tout, je m'en fous un peu, et j'utilise peu le PC avec son clavier intégré, il est quasiment tout le temps branché à un clavier externe. Encore une concession, donc.

Je prépare donc mon PC, je migre mes données, j'installe mes applis, je configure tout aux petits oignons, pas de souci.

Je garde un œil sur le comportement de la batterie, mais celle-ci me semble dans un état satisfaisant.

La batterie

Quelques jours se passent, et un soir je décide de regarder sur batterie un film en streaming en branchant le PC sur ma TV par le port HDMI.Donc a priori, pas de consommation d'énergie par l'écran. Je passe même en "Économiseur de batterie" sous Windows, comme je le fais toujours pour ce genre d'utilisation.

Au bout d'1h de film, le PC s'éteint, batterie vide.

Pourtant le BIOS affiche un état de batterie en "Good health". De nouveau, grrr...

Mais que faire... la batterie est le point critique pour un PC reconditionné, et il ne faut pas attendre de miracle.

En utilisation bureautique, elle semble tenir le coup, mais pour le streaming, ça tient pas.

Réinitialisation de Windows

Comme je suis encore dans ma période de rétractation (15 jours), je reviens sur ma décision et décide finalement de le renvoyer, tout en ayant dans un coin de ma tête un doute sur la capacité de la batterie du PC qu'éventuellement ils me retourneraient en échange...Je prépare tout, le bon de retour Colissimo, le formulaire, et je m'attèle à la suppression de mes données, qui je le rappelle ont été restaurées quelques jours auparavant.

Sauf que... pas moyen d'exécuter une réinitialisation de Windows 10.

Plusieurs essais, en sélectionnant à chaque fois la suppression totale des données, mais rien à faire.

La machine redémarre, affiche un logo Dell "Veuillez patienter", et rien ne se passe, même au bout de 2 heures.

Quelques recherches sur le net m'amènent à des tentatives de solution qui ne fonctionnent pas, je me retrouve donc avec une machine que je ne peux renvoyer qu'avec mes données !

Pas envie (ni confiance) dans l'idée de me lancer dans une suppression à la main, sachant qu'il peut rester des tas de données disséminées partout dans Windows.

Certains me diront "Tu n'as qu'à la formater !"

Beh... oui mais non, si je retourne une machine qui ne démarre pas, est-ce qu'ils ne vont pas m'entraîner dans une spirale infernale de refus de retour, de renvoi de la machine à mes frais, etc ?

Admettons que je réinstalle à la main un Windows Pro, ça va me prendre des plombes, il va falloir que je vérifie que tous les périphériques sont OK (gestionnaire de périphériques), éventuellement que je me lance dans une pêche aux drivers, bref des choses que je n'ai ni le temps ni l'envie de faire.

Capitulation

Certains auraient peut-être été au bout de la démarche, moi non. Pas envie, pas le temps, pas l'énergie.Pour 60€, j'ai trouvé une batterie neuve 6600mAh, donc plus que la batterie d'origine. J'avais acheté la même marque (Green Cell) pour mon PC précédent et j'en suis très content.

J'attends donc cette batterie, en espérant qu'avec ça je me retrouve avec un PC correspondant à mes attentes, même si pour ça j'ai sacrifié quelques exigences.

Conclusion

Le seul reproche que je ferais à Kiatoo.com est de m'avoir envoyé une machine crade et de ne pas avoir vérifié le rétroéclairage du clavier.Je pense que si j'avais retourné la machine, ils auraient fait de leur mieux pour se rattraper.

Les avis sur Google sont dans l'ensemble positifs, donc je ne pense pas qu'on ait affaire à des escrocs.

Je n'ai pas eu de chance, et j'admets baisser les bras devant les démarches.

Je reste néanmoins globalement content de mon achat, ça reste de l'occasion, c'est moins risqué que sur LeBonCoin, je bénéficie d'une garantie d'1 an, et surtout je n'ai pas acheté du neuf (oui, je sais... la batterie...).

Quelque part je me dis que ma décision de le conserver malgré ces tracas permet d'éviter de nouveaux transports (retour, re-livraison, co2, tout ça...), ce qui me conforte un tout petit peu dans mon choix.